Una ingiustificata leggerezza che potrebbe mettere a repentaglio la sicurezza di alcuni computer utilizzanti le schede madri di un noto produttore taiwanese. Scoperta dai ricercatori Adam Caudill e Brandon Wilson durante lo scorso fine settimana, tale falla, presente in uno dei server FTP di una società produttrice di schede madri, ha permesso a numerose persone, e potenzialmente pirati informatici, di scaricare i codici sorgenti completi dei BIOS prodotti da American Megatrends Inc. per le piattaforme basate su Intel Ivy Bridge, Sandy Bridge, Cedar Trail e Luna Pier.

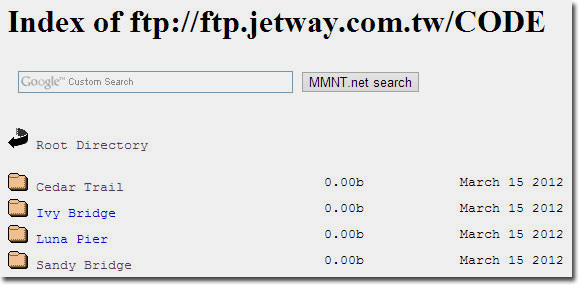

Stando alla scoperta di Adam Caudill il server FTP contenente i codici sorgenti sarebbe stato accessibile pubblicamente, senza alcuna richiesta di autenticazione tramite password. Secondo fonti ad oggi non ufficialmente confermate il produttore in questione sembrerebbe essere Jetway* e il server FTP, dopo essere stato messo offline per alcune ore, è tornato online ma accessibile esclusivamente tramite credenziali di accesso.

La gravità dell'evento, oltre al fatto che il codice dei vari BIOS può essere letto liberamente da chiunque, consiste nel fatto che, in una delle sottocartelle del BIOS per la piattaforma Ivy Bridge, sarebbe stata rinvenuta una chiave RSA privata a 2048 bit il cui utilizzo è ancora ignoto ma che potrebbe potenzialmente avere gravi risvolti a livello di sicurezza.

"Una delle peculiarità dei nuovi BIOS basati su piattaforma UEFI è la funzionalità tanto discussa del SecureBoot, per la quale solo determinati bootloader, firmati con specifiche chiavi RSA, possono essere autorizzati ad essere eseguiti nel sistema. Per poter verificare quali sono le firme digitali accettate la scheda madre include un database di firme digitali accreditate, database che può essere aggiornato esclusivamente dal produttore stesso della scheda madre tramite una propria coppia di chiavi RSA. Avere accesso a tale chiave potrebbe avere risvolti critici per la sicurezza del sistema, perché si potrebbe avere in teoria la possibilità di alterare il database e aggiungere in quelle specifiche schede madri dei certificati ad hoc per firmare poi del malware" ha dichiarato ad Hardware Upgrade Marco Giuliani, CEO della società di sicurezza italiana Saferbytes, che ha poi aggiunto "AMI ha confermato che la chiave in questione, trovata nella sottocartella, è una chiave di default, che il produttore dovrebbe sostituire con un'altra prima di entrare in distribuzione. Le guide linea sono quelle, sperando che il produttore le abbia tuttavia seguite".

Sempre secondo Giuliani l'esposizione del codice sorgente potrebbe inoltre aiutare eventuali pirati informatici ad identificare possibili falle nel BIOS, con l'unico fine di sviluppare, ipotesi tuttavia remota, nuove potenziali tecniche di attacco. Secondo le ultime indiscrezioni American Megatrends Inc. starebbe preparando un comunicato stampa per definire meglio l'accaduto.

* Fonte: Slashdot (nei commenti alla notizia)

Anda sedang membaca artikel tentang

Sottratti i codici sorgenti dei BIOS prodotti da AMI

Dengan url

http://anakandung.blogspot.com/2013/04/sottratti-i-codici-sorgenti-dei-bios.html

Anda boleh menyebar luaskannya atau mengcopy paste-nya

Sottratti i codici sorgenti dei BIOS prodotti da AMI

namun jangan lupa untuk meletakkan link

Sottratti i codici sorgenti dei BIOS prodotti da AMI

sebagai sumbernya

0 komentar:

Posting Komentar